Организации всё чаще работают с несколькими Kubernetes-кластерами одновременно — по причинам отказоустойчивости, соответствия требованиям, распределения нагрузки или просто исторического накопления окружений. В таких условиях обычные инструменты управления одной площадкой перестают справляться, и на помощь приходит платформа для управления мультикластерами. В этой статье я расскажу, какие задачи решает такое решение, как оценивать варианты и как пройти путь от пилота до стабильной эксплуатации.

- Зачем нужна централизованная координация нескольких кластеров

- Ключевые критерии при выборе

- Архитектурные подходы: централизованный, федеративный, гибридный

- Централизованная модель

- Федеративный подход

- Гибридный путь

- Безопасность и соответствие: что надо обеспечить

- Операционная устойчивость: обновления, резервирование и наблюдаемость

- Сравнение ключевых возможностей

- Дорожная карта внедрения: от пилота до продакшена

- Типичные ошибки и как их избежать

- Личный опыт: что помог в реальных проектах

- Что учитывать при интеграции с существующим стеком

- Финальные мысли и дальнейшие шаги

Зачем нужна централизованная координация нескольких кластеров

Когда у вас пять или двадцать кластеров, рутинные операции превращаются в рутину с высокой стоимостью ошибок. Разрозненные подходы приводят к несогласованным конфигурациям, разным версиям компонентов и сложностям с безопасностью.

Платформа собирает и нормализует состояние, позволяет управлять политиками и приложениями единообразно, снижая операционные издержки. Она становится тем слоем, который позволяет видеть картину в целом и вмешиваться там, где это действительно нужно.

Ключевые критерии при выборе

Оценка начинается с понимания бизнес-требований: сколько кластеров, где они расположены, какие требования к безопасности и какие сроки отклика вам нужны. Технические возможности платформы должны соответствовать реальным сценариям использования, а не только демонстрационным примерам.

Ниже перечислены важнейшие характеристики, на которые стоит смотреть при сравнении решений.

- Управление конфигурациями и приложениями: поддержка GitOps, шаблонов и канифигурируемых стратегий обновлений.

- Политики безопасности и соответствия: централизованное применение правил, проверка и аудит.

- Интеграция с сетями и сервис-мешами: маршрутизация, межкластерный трафик, отказоустойчивость.

- Мониторинг и трассировка: агрегация метрик и логов со всех кластеров, единая панель наблюдения.

- Автоматизация жизненного цикла кластеров: provision, upgrade, backup/restore.

- Мультиоблачность и гибридность: поддержка разных провайдеров и on-prem окружений.

Архитектурные подходы: централизованный, федеративный, гибридный

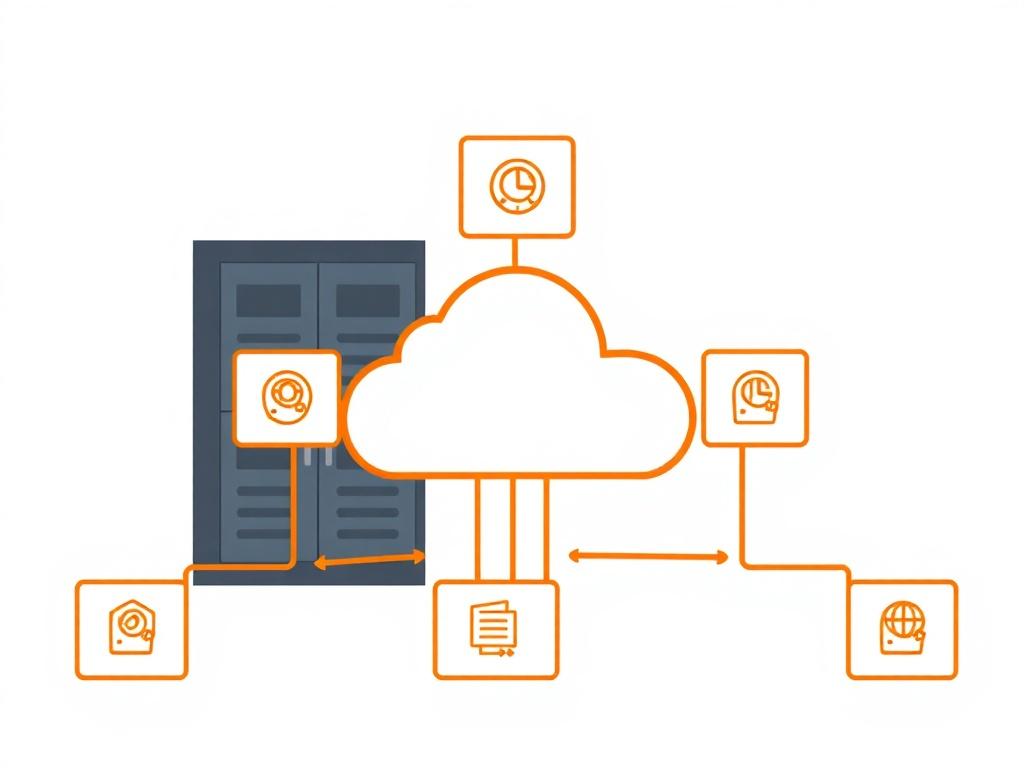

Централизованная модель предполагает один управляющий слой, который контролирует все кластеры. Это упрощает аудит и согласованность, но может стать узким местом при больших масштабах или жёстких требованиях к изоляции.

Федеративный подход позволяет каждому кластеру сохранять автономию, а общий уровень обеспечивает синхронизацию необходимых сущностей. Такая архитектура хорошо подходит для организаций с распределённой ответственностью и строгими ограничениями по доступу.

Гибридная схема сочетает элементы обеих моделей: критичные политики управляются централизованно, а локальные настройки остаются в зоне ответственности команд. На практике именно она чаще всего оказывается оптимальной для крупных компаний.

Централизованная модель

Централизованный контролер собирает данные, распределяет конфигурации и применяет политики из одного источника правды. Преимущество в простоте управления и возможности быстро реагировать на инциденты.

Но такая модель требует высокой надёжности управляющей платформы и продуманной сетевой архитектуры, чтобы избежать единой точки отказа и обеспечить требуемую пропускную способность.

Федеративный подход

Федерация концентрируется на согласовании объектов между кластерами без полного контроля над каждым из них. Это облегчает соответствие локальным нормативам и уменьшает административную нагрузку на отдельные команды.

Недостаток — сложность поддержки консистентности в условиях частых изменений и более трудоёмкие механизмы диагностики проблем расхождений.

Гибридный путь

Гибридная архитектура комбинирует центр управления политиками и локальные агенты, которые применяют изменения. Такой баланс даёт и контроль, и гибкость, но требует ясной градации ответственности и хороших инструментов наблюдаемости.

В большинстве проектов, где я участвовал, именно гибридный подход позволял быстрее переходить от экспериментов к масштабной эксплуатации.

Безопасность и соответствие: что надо обеспечить

Защита рабочей нагрузки и соблюдение нормативов — не просто опция, а основа доверия к платформе. Надёжная аутентификация и авторизация, сканирование образов и контроль доступа к кластерным API должны быть встроены в систему.

Политики безопасности необходимо уметь применять централизованно и при этом проверять их соблюдение автоматически. Наличие детализированных логов и аудита ускоряет расследование инцидентов и помогает пройти аудиторские проверки.

Особое внимание стоит уделить межкластерному трафику и шифрованию каналов. Неправильно настроенные сетевые политики могут привести к неожиданным утечкам или недоступности сервисов.

Операционная устойчивость: обновления, резервирование и наблюдаемость

Управление множеством кластеров требует чётких процедур обновлений и отката. Автоматизация релизов должна учитывать зависимые компоненты и минимизировать время простоя.

Резервные копии и планы восстановления должны тестироваться регулярно. Часто команды откладывают проверку бэкапов до реального инцидента, и на практике это дорого обходится.

Наблюдаемость включает сбор метрик, журналов и трассировок по всем кластерам. Важна консолидация данных и возможность корелляции событий, чтобы понять, где именно возникла проблема.

Сравнение ключевых возможностей

| Возможность | Зачем нужна | Пример |

|---|---|---|

| GitOps | Гарантирует воспроизводимость и аудит изменений | Автоматическое применение манифестов при коммите в репозиторий |

| Централизованные политики | Обеспечивают единый стандарт безопасности | Запрет на развёртывание привилегированных контейнеров |

| Мультиоблачная поддержка | Позволяет мигрировать рабочие нагрузки или балансировать стоимость | Деплой в AWS и on-prem из одной консоли |

Дорожная карта внедрения: от пилота до продакшена

Запуск платформы стоит разбить на этапы: подготовка, пилот, постепенное расширение и оптимизация. Такой поэтапный подход снижает риск и позволяет быстро получать обратную связь от пользователей.

Ниже — упрощённая последовательность действий, которую я рекомендую адаптировать под конкретный проект.

- Оценка требований и выбор кандидатов для пилота.

- Развёртывание платформы в тестовом окружении и настройка интеграций.

- Перенос одного-двух нефункциональных приложений под управление платформы для проверки процессов.

- Наращивание числа управляемых кластеров и внедрение политик безопасности.

- Настройка мониторинга, бэкапов и процедур восстановления.

- Обучение команд и постепенный переход приложений в продакшен.

Типичные ошибки и как их избежать

Частая ошибка — считать, что платформа решит все проблемы сама по себе. Без дисциплины в инфраструктурном коде и понимания границ ответственности платформа превратится в ещё один источник конфигурационного хаоса.

Другой распространённый просчёт — недооценка сетевой сложности. Межкластерный трафик, политики и интеграция с сервис-мешем требуют предварительного проектирования и тестирования на реальных сценариях.

Наконец, команды склонны откладывать проверку DR-планов. Я видел проекты, где бэкапы существовали формально, но восстановление проходило с неожиданными потерями данных именно из-за непротестированных процедур.

Личный опыт: что помог в реальных проектах

В одном из внедрений мы начали с малого: один управляющий кластер, два ведомых и пара нетребовательных сервисов. Такой пилот позволил отладить процессы GitOps и политики безопасности без риска для критичных рабочих нагрузок.

Важно было держать коммуникацию с командами разработчиков. Мы ввели регулярные сессии демо, где показывали, как изменения в Git отражаются в кластерах. Это снизило количество ручных вмешательств и ускорило принятие практик.

Что учитывать при интеграции с существующим стеком

При интеграции обращайте внимание на совместимость CI/CD, системы логирования и инструментов наблюдаемости. Платформа должна дополнять, а не перекрывать уже работающие процессы.

Следует заранее согласовать форматы метрик и логов, чтобы не пришлось переделывать все дашборды после перехода. Также важно оценить стоимость хранения агрегированных данных и влияние на бюджет.

Финальные мысли и дальнейшие шаги

Переход к управлению множеством кластеров — это не только технологическое изменение, но и организационное. Успех зависит от ясного разделения ответственности, автоматизации рутинных процессов и тестируемых планов на случай отказа.

Начните с чёткого пилота, выберите платформу по реальным критериям и постепенно масштабируйте опыт. Так вы получите управляемую, безопасную и предсказуемую среду для современных распределённых приложений.