🔍 Похожие видео

Корреляция сетевых событий средствами IDS SuricataСкачать

Оптимизация Suricata правил: Использование датасетовСкачать

Что такое IDS/IPS (система обнаружения и предотвращения вторжений)?Скачать

Оптимизация Suricata правил: применение Engine AnalysisСкачать

Оптимизация Suricata правил: компонент IP reputationСкачать

Детектор атак Suricata - защита вашей сети от вторжений / системы обнаружения вторженийСкачать

🎬 Дополнительные видео

Реализация IDS/IPS системы на Mikrotik + SuricataСкачать

Как работают системы обнаружения вторжений IDSСкачать

Оптимизация Suricata правил: применение JA3 фингерпринтовСкачать

Системы обнаружения и предотвращения вторжений IDS/IPS. Основные функции и отличияСкачать

Оптимизация Suricata правил: использование Rule ProfilingСкачать

Оптимизация Suricata правил: применение ThresholdСкачать

Реализуем проактивную систему IPS/IDS защиты на Mikrotik and SuriСкачать

Обзор функционала Wireless IDS/ Wireless IPS для сети Wi-Fi.Скачать

Обнаружение и предотвращение вторженийСкачать

Системы обнаружения вторжений. Основные функции. Схемы применения. Примеры (Парилов Иван)Скачать

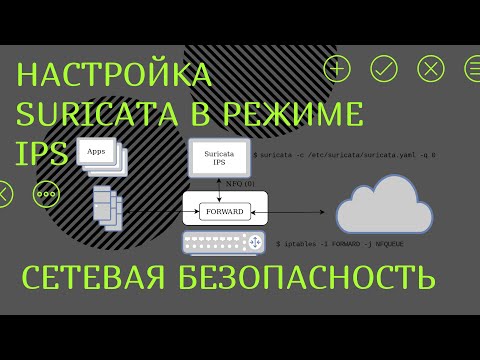

Настройка Suricata в режиме IPS средствами NFQ в LinuxСкачать

Система обнаружения вторжений «Континент» / Формирование и установка политик СОВ / IDS / IPSСкачать

Оптимизация Suricata правил: применение опции File StoreСкачать